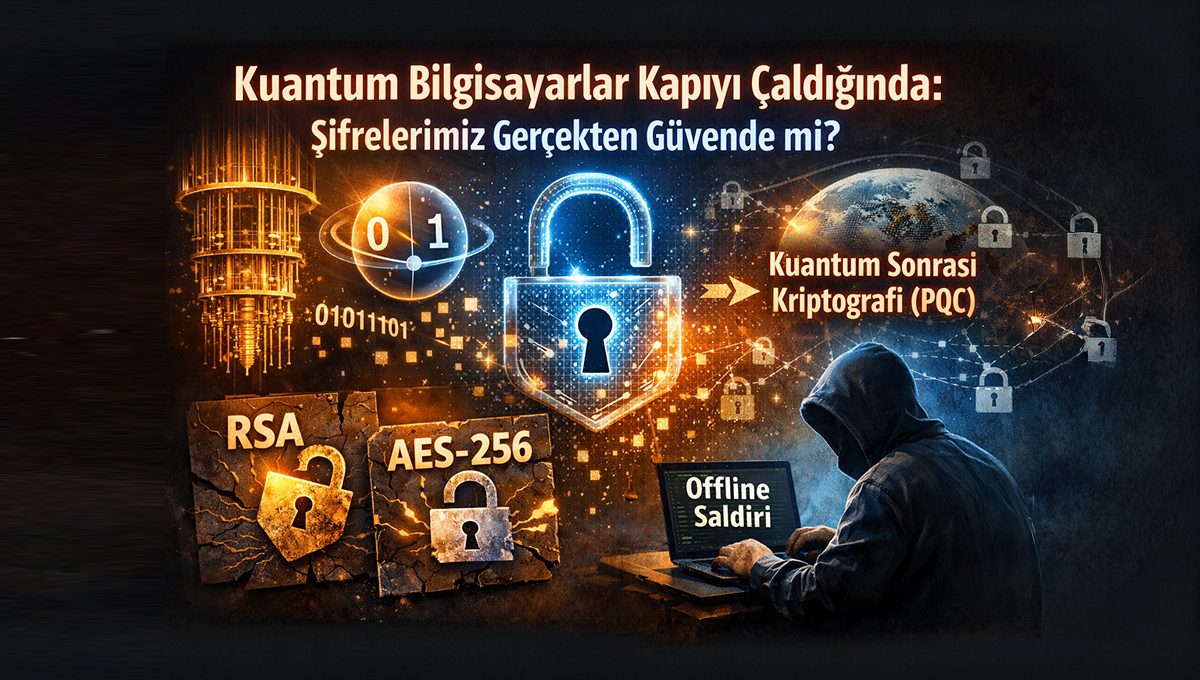

Dijital dünyada güvenliğin temel taşı olan “şifreleme” (cryptography), bugünlerde tarihinin en büyük sınavına hazırlanıyor. Popüler teknoloji haberlerinde sıkça duyduğumuz bir iddia var: “Kuantum bilgisayarlar, binlerce yıl sürecek şifreleri saniyeler içinde kıracak.”

Peki, bu bir şehir efsanesi mi yoksa kapımızdaki gerçek bir tehdit mi? Bir yazılımcı gözüyle konuyu masaya yatıralım.

Kuantum Hızı: Sihir Değil, Matematik

Klasik bilgisayarlar (bugün kullandığımız PC’ler ve sunucular), her işlemi 0 veya 1 (bit) üzerinden sırayla yapar. Bir şifreyi kırmak için tüm olasılıkları tek tek denemek zorundadırlar.

Kuantum bilgisayarlar ise Qubit (Kubit) kullanır. Kuantum süperpozisyonu sayesinde bir kubit aynı anda hem 0 hem de 1 durumunda olabilir. Bu, milyonlarca olasılığın aynı anda hesaplanabilmesi demektir. Ancak bu hız, her kapıyı açan bir “maymuncuk” değildir; sadece belirli matematiksel kilitleri açmakta ustadır.

“Ama Sistem Beni Birkaç Denemeden Sonra Engeller!”

En çok karıştırılan nokta burasıdır. Eğer bir saldırgan web sitenizin giriş panelinden (Online) şifre denemeye çalışıyorsa, elinde kuantum bilgisayar olsa bile sizin koyduğunuz Rate Limiting veya WAF engeline takılır. Kuantum bilgisayar internet kablosunun hızını veya sizin sunucunuzun cevap verme süresini değiştiremez.

Asıl Tehdit “Offline” Saldırılardır: Kuantum tehdidi, verileriniz çalındığında başlar. Bir hacker veri tabanı yedeğinizi veya şifrelenmiş ağ trafiğinizi ele geçirdiğinde, artık sizin sunucunuzdaki “3 hatalı deneme” kuralı işlemez. Hacker, o veriyi kendi kuantum sistemine yükler ve hiçbir engele takılmadan matematiksel olarak kilidi parçalar.

Hangi Şifreleme Yöntemleri Risk Altında?

Kuantum bilgisayarların etkisi her algoritma için aynı değil:

-

Asimetrik Şifreleme (RSA, ECC): İnternet bankacılığı ve SSL sertifikalarının kalbi olan bu yöntemler, Shor Algoritması nedeniyle büyük risk altındadır. Kuantum bilgisayarlar bu devasa sayıları çarpanlarına ayırmakta rakipsizdir.

-

Simetrik Şifreleme (AES-256): Dosya ve veri tabanı şifrelemede kullandığımız bu yöntemler daha dirençlidir. Grover Algoritması güvenliği yarıya indirse de, sadece anahtar boyutunu (örneğin AES-128’den 256’ya) artırmak şimdilik yeterli bir önlemdir.

Gelecek: Kuantum Sonrası Kriptografi (PQC)

Dünya bu tehdide seyirci kalmıyor. NIST gibi kuruluşlar, kuantum bilgisayarların bile çözemeyeceği kadar karmaşık matematiksel problemlere dayanan “Kuantum Sonrası Kriptografi” standartlarını yayınlamaya başladı. Gelecekte, yazılım projelerimizde kullandığımız kütüphanelerin bu yeni standartlara evrildiğini göreceğiz.

Sonuç

Kuantum bilgisayarlar henüz laboratuvar aşamasında ve günlük hayatımızdaki şifreleri yarın sabah kırmayacaklar. Ancak “Harvest Now, Decrypt Later” (Şimdi Veriyi Çal, Sonra Kuantumla Çöz) stratejisi güden saldırganlara karşı, bugünden hazırlıklı olmak ve güvenlik mimarilerimizi güncel tutmak zorundayız.